Als Instrument für Mehrwert bringende Vorteile wie erhöhte Agilität, Geschwindigkeit und reduzierte Kosten sowie Serverless Computing und dynamische Bereitstellung haben sich DevOps-Praktiken in Fällen, die eine sichere Codeauslieferung erfordern, als mangelhaft erwiesen. Sicherheit ist jedoch ein zweischneidiges Schwert. Einerseits eliminiert sie unerwünschte Elemente, andererseits kann sie als Hindernis mit einem zusätzlichen Schritt im Entwicklungsprozess wirken. Unter den verschiedenen Operationen, die anfällig für Bedrohungen und Schwachstellen sind, findet Sicherheit nicht genügend Beachtung.

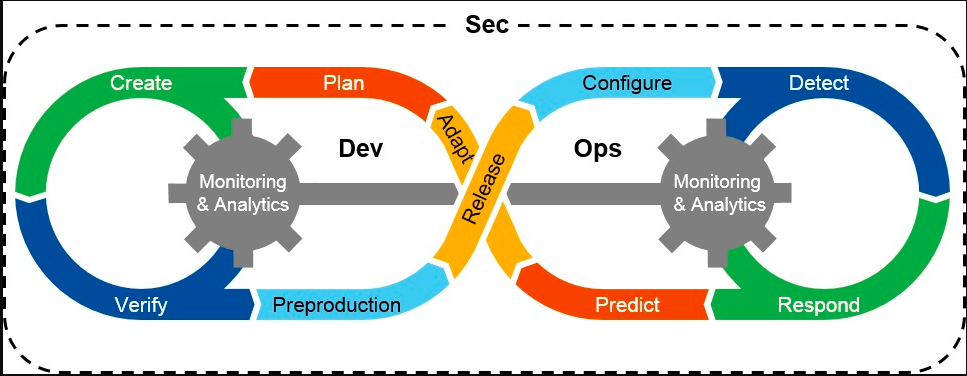

Daher wird DevSecOps zu einer Notwendigkeit, die Sicherheit als Hauptkomponente von DevOps-Praktiken integriert. Schlupflöcher und Schwächen werden durch kontinuierliche Überwachung, Bewertung und Analyse, die von DevSecOps gewährleistet werden, in Schach gehalten.

Um Sicherheit in die DevOps-Pipelines zu integrieren, setzen Unternehmen Tools und Praktiken ein, die den Softwareentwicklungsprozess vereinen, einschließlich Anwendungsentwicklung, IT-Betrieb und Sicherheitsteams unter einem gemeinsamen DevSecOps-Dach. DevSecOps bricht mit der traditionellen Integration von Sicherheit und stellt das Wie, Wann und Wo der Sicherheitskontrollen in Frage, um schnelle, aber sichere Code-Releases zu ermöglichen.

2019 wird die Akzeptanz von DevOps-Praktiken und die Fokussierung auf DevSecOps zur Bereitstellung besserer Softwarelösungen erleben.

DevOps+Sicherheit = DevSecOps

DevOps ist ein Prozess-Facilitator-Tool, das die Kluft zwischen Software Engineering- und Infrastrukturteams überbrückt. Es automatisiert die zuverlässige Bereitstellung von Services und verbessert die Effizienz. DevSecOps hingegen ist nichts anderes als eine Erweiterung, bei der Sicherheitskontrollen und -prozesse in den Workflow eingebettet sind, um die wichtigsten Sicherheitsaufgaben von den frühen Phasen der Entwicklung an zu automatisieren.

Oft werden Begriffe wie DevOpsSec, SecDevOps oder Rugged DevOps aufgrund mangelnder Einigkeit im IT-Bereich verwendet, was zu großer Verwirrung geführt hat. Während DevOpsSec implizieren kann, dass Sicherheit am Ende des Prozesses steht, kann SecDevOps suggerieren, dass Sicherheit in den frühen Phasen bevorzugt wird. Nur der Begriff DevSecOps vermittelt ein klares Bild der DevOps-Prozesse, bei denen Sicherheitsoperationen einheitlich integriert sind.

Eine DevSecOps-Strategie einführen

Die Integration von Sicherheit in DevOps ist nicht so einfach, wie es sich anhört. Eine ordnungsgemäße Phasenplanung muss entwickelt und ausgeführt werden. Im Folgenden sind die wichtigsten Schritte aufgeführt, die bei der Einführung von DevSecOps zu berücksichtigen sind:

- Bewertung: Zur Analyse der Sensibilitätsstufen der Assets einer Organisation

- Integration: Eine Untersuchung des Entwicklungs-Workflows und die Sicherstellung minimaler Unterbrechungen

- Überwachung: Sicherheitsbedenken während der Entwicklung müssen überwacht werden, um eine schnelle Reaktion zu gewährleisten.

6 DevSecOps-Praktiken für Sie

Eine technische und kulturelle Verlagerung mit DevSecOps soll Sicherheitsprobleme in Echtzeit effizient angehen. Da Unternehmen in der Lage sind, ihre Entwicklungspipelines zu transformieren, sind hier die besten Praktiken zur Gewährleistung der Sicherheit:

Automatisierung ist der Schlüssel

Da Geschwindigkeit mit DevOps unser Vorteil ist, wird es für Teams überschaubar, den Code in einer Continuous Integration- und Continuous Deployment-(CI/CD)-Umgebung herauszubringen. Darüber hinaus bettet DevSecOps Sicherheit frühzeitig und überall in die Entwicklungszyklen ein, die mehrmals täglich neue Codeversionen pushen. In einer von Sonatype durchgeführten Umfrage stimmten 40 % der Befragten zu, automatisierte Sicherheitstests während des gesamten Entwicklungslebenszyklus durchzuführen.

Überprüfen Sie Ihre Abhängigkeiten

Laut einer Umfrage von Black Duck Software verwenden immer mehr Unternehmen Open-Source-Software in Anwendungen. Sie führten ein Audit durch, das zeigte, dass 96 % von ihnen Open-Source-Komponenten enthielten. Ungeachtet von 6 von 10 Sicherheitslücken gaben nur 27 % der Befragten an, dass sie über Prozesse zur automatischen Identifizierung und Behebung von bekannten Fehlern in Open-Source-Software verfügen.

In den ständig laufenden Prozessen versäumen es Entwickler oft, Code in ihren Open-Source-Bibliotheken zu überprüfen oder die Dokumentation durchzugehen. Daher sind automatisierte Prozesse die grundlegenden Anforderungen für DevSecOps.

Vertrauen in den Prozess aufbauen

SAST-Tools sollten ein wesentlicher Bestandteil Ihrer DevSecOps-Praktiken sein, da sie es Entwicklern ermöglichen, Codes zu scannen und sofortiges Feedback zu Problemen zu erhalten. Der Schlüssel liegt darin, Ihre Entwickler an die Idee zu gewöhnen, Sicherheitsregeln im Workflow zu haben, indem Sie klein anfangen. Sie können statische Testtools in der CI/CD-Kette implementieren und die Dinge in lieferbare Teile zerlegen. Indem Sie in einem gleichmäßigen Tempo und mit einer Strategie arbeiten, können Sie stetig das Vertrauen Ihres Teams gewinnen. Sobald die Entwickler verstehen, wie das Tool ihnen hilft, Fehler während der Codierung zu erkennen, und sich damit vertraut machen, wird der nächste Schritt einfach.

Andere Werkzeuge

Die Sicherheitsintegration sollte sowohl die Entwicklungs- als auch die Sicherheitsteams berücksichtigen, um es Entwicklern zu erleichtern, schnell Scans zu initiieren und Ergebnisse zu erhalten, ohne das Tool zu verlassen. Geschwindigkeit und Genauigkeit sind die wichtigsten Anforderungen, zusammen mit der Fähigkeit, sofort Maßnahmen zu ergreifen.

Entwickler benötigen Tools, die Probleme so identifizieren und priorisieren können, dass die Lösungszeit innerhalb der Software selbst verkürzt wird. Sie sollten ein Tool wählen, das Schwachstellen und Bedrohungen auf der gleichen Skala und Priorität auswählt.

Bedrohungsmodellierung

Um die Bedrohungen und Lücken in Ihren Kontrollen der Assets in den Griff zu bekommen, sind Bedrohungsmodellierung und Risikobewertungen Aufgaben, die vor der Einbindung Ihrer Teamprozesse in DevSecOps behandelt werden müssen. Es befasst sich mit den bestehenden Herausforderungen beim Schutz von Assets und identifiziert auch Fehler in der Architektur und dem Design Ihrer Anwendungen, die andere Sicherheitsansätze möglicherweise übersehen haben. Die Bedrohungsmodellierung ist ein entscheidender Prozess für den Erfolg von DevOps und kann auf die gleiche Weise für fast jede andere Facette von DevOps automatisiert werden.

Sichere Codierung

Die letzte Herausforderung bei der Integration von DevSecOps besteht darin, die notwendigen Investitionen, das Vertrauen und die Zeit zu erhalten, um die Entwicklungsteams in sicherer Codierung zu schulen. Nicht alle Stakeholder werden der Entscheidung zum Buy-in ohne Weiteres zustimmen. Aber wenn Sie das Vertrauen in Ihr Team stärken, können Sie die traditionellen Silos der sicheren Entwicklung aufbrechen.

Abschließende Worte

Mit den notwendigen Änderungen an Tools, Prozessen und Kultur zur Integration von DevSecOps können Unternehmen massive wirtschaftliche und technische Vorteile in ihrem System erzielen. 2019 wird die Akzeptanz von DevOps-Praktiken und die Fokussierung auf DevSecOps zur Bereitstellung besserer Softwarelösungen erleben.

Wir bei OpenSenseLabs verstehen die Sensibilität rund um das Thema Sicherheit und bieten gleichzeitig die besten Entwicklungsdienstleistungen. Schreiben Sie uns eine Nachricht an [email protected].

Abonnieren

Verwandte Blogs

Workforce-Management-Tool: Funktionen, Vorteile & Umfassender Leitfaden

„Simply Manage ist ein Workforce-Management-Tool, das darauf ausgelegt ist, Arbeitsabläufe über Teams hinweg zu optimieren…

Trek n Tech Jahres-Retreat 2025: Eine 7-tägige Workcation von OSL

Die OSL-Familie kam vom 7. bis 13. Dezember 2025 zum jährlichen Trek n Tech Retreat 2025 zusammen, einer 7-tägigen…

Erkunden von Drupal Single Directory Components: Ein Wendepunkt für Entwickler

Webentwicklung lebt von Effizienz und Organisation, und Drupal, unser Lieblings-CMS, ist mit seiner neuesten Funktion hier,…